| Пара советов параноикам 05.11.2002 Сергей Матрешков

Как раз, когда ты будешь заканчивать чтение этой статьи, к тебе зайдет растерянный шеф, а с ним двое молодых людей в штатском, ничем не примечательной наружности. Только глаза их на мгновение остановят твое внимание — глаза, полные печальной мудрости и укоризны. И твой Внутренний Кролик застынет с барабанными палочками в дрожащих лапках. До тех, пор пока шеф не промямлит: «Вот тут… товарищи из налоговой… Хотят посмотреть…» Это далеко не самый худший сценарий встречи с «работниками ключа и кадуцея». Сегодняшняя российская экономика представляет собой сложный симбиоз предпринимателей, криминала и налоговых органов. Причем предприниматель в данном случае выступает в роли воза с поклажей, которого и щука, и рак пытаются затащить в свои мутные омуты. Желающие откусить свой кусок от вашей задницы найдутся всегда, и одним из способов прикрыть ее — является как раз строгая приватность, сокрытие любых хоть сколько-нибудь важных сведений о фирме. Ценность финансовой информации в информационном обществе не подвергается сомнению. Конкурентов интересует клиентская база, налоговиков — нарушения (и чем серьезней — тем лучше! тем выгодней!), «золотых воротничков» — реальные обороты. И хотя обеспечение информационной безопасности фирмы, безусловно, требует комплексного подхода, одной из серьезных и очевидных уязвимостей является потеря контроля над доступом к информации при утрате контроля за ее физическим носителем.

Наиболее серьезной в рассматриваемом отношении является встреча с представителями проверяющих и контролирующих органов. Таких органов довольно много, и не ко всем из них нужно относиться с пиететом, но если проверка нагрянула внезапно, лучше предполагать худшее — пока все не выяснится. Я как будто предчувствовал: сегодня мне всю ночь снились какие-то две необыкновенные крысы. Право, этаких я никогда не видывал: черные, неестественной величины! пришли, понюхали — и пошли прочь.

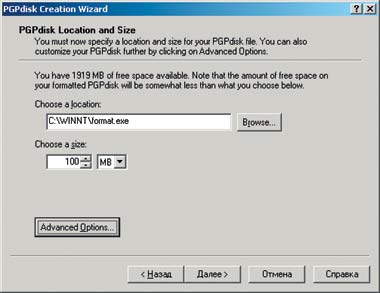

Рассмотрим один из простых вариантов. В 13:00 пополудни, когда менеджеры вовсю куют капитал, а системный администратор подергивает во сне воображаемой мышкой, выключается электропитание во всем здании. Секунда всеобщего недоумения, а дальше — антракт марлезонского балета, который в народе называется не иначе, как маски-шоу. Взрослые серьезные мужчины в камуфляже, меньше всего уместном в офисе, врываются в помещение и кладут всех «лицом вниз, руки на стол». Далее вся документация и все компьютеры (которые можно найти) собираются, грузятся в Большие Картонные Коробки и увозятся в известном направлении. Шеф в панике, главный бухгалтер в прострации, менеджеры в расслабленности и сложной смеси сочувствия, злорадства и печали. Штирлиц достал из книжного шкафа томик Монтеня, перевел цифры в слова и соотнес эти слова с кодом, скрытым среди мудрых истин великого и спокойного французского мыслителя. Ю. Семенов. Оставаться в относительной безопасности в случае, когда ваш компьютер попал в чужие руки, можно, если подготовиться к ситуации заранее. Самый очевидный способ защиты — шифрование данных. В этой области существует довольно широкая линейка продуктов (PGPDisk, BestCrypt, SecretDisk и т. п.); отличаются они друг от друга надежностью алгоритмов шифрования и удобством пользования (понятно, что надежность — основной, хотя и не единственный критерий оценки). Некоторые из этих программ даже имеют лицензию ФАПСИ, и именно они — единственные средства шифрования в настоящий момент, разрешенные законами РФ! Теоретически ими тоже можно пользоваться, но быть уверенным в неприкосновенности собственных данных в этом случае так же наивно, как средневековому рыцарю считать пояс верности полной гарантией целомудрия супруги. Она ведь на сеновал может и с кузнецом пойти! Поэтому везде, где использование средств шифрования не ограничивается законодательно (то есть и там, где эти ограничения просто не принимаются во внимание), стандартами де-факто для защиты данных стали проверенные временем и сотнями математиков алгоритмы. В частном случае необходимо решить, что хуже — ваши деньги в приоткрытом сейфе или риск быть наказанным за пользование запрещенными замками. Среди ПО, реализующего надежные алгоритмы и позволяющего шифровать данные на жестком диске, отметим программу PGPDisk, которая входит в комплект «средств защиты и предохранения» PGPDesktop, предлагаемый компанией PGP Corp. Алгоритмы, реализуемые в PGPDisk, при нынешнем уровне развития компьютерной техники взлому не подлежат. В процессе установки программа создает специальный «контейнер» — зашифрованный файл на жестком диске, который при необходимости «подключается» и появляется в системе в виде отдельного логического диска либо как директория на NTFS-разделах. Сам шифрованный файл тоже желательно скрыть — чтобы в случае сурового разбирательства не провоцировать проверяющих на просьбы чистосердечно выдать пароль. Не будем рассматривать работу с PGPDisk’ом подробно, там все просто и понятно, остановимся лишь на нескольких интересных моментах (рис. [1]).

Единственная хитрость — в создании «контейнера» с другим расширением (exe), а не с тем, что присваивается по умолчанию (pgd). При тщательном анализе это не спасет, но если дополнительно создать диск с нормальным расширением, на котором разместить фотки Памелы Андерсон и Умы Турман, будет легче объяснить необходимость шифрования и отвлечь «исследователя».

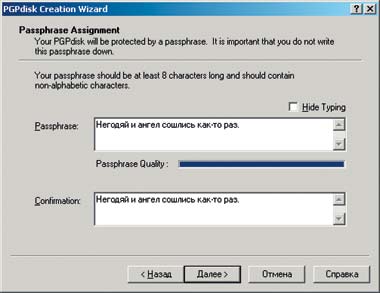

После ряда процедур нужно ввести ключевую фразу и подтвердить ее [3].

|

Но пора выйти из тени. Работа (настоящая работа) всех проверяющих, контролирующих и «сбирающих» строится по следующей схеме: «наезд» – поиск нарушений – определение «стоимости выполненных работ» – выставление счета. При своевременной оплате производится откат транзакции, в противном случае дело передается «наверх», что соответственно увеличивает цену решения проблемы. Если ни на одном из уровней договориться не удалось, на подмогу приходят судебные и прочие механизмы, и в конце концов из статистической группы «возбуждено уголовных дел — 740» вы попадаете в разряд «доведено до суда — 175». У них тоже есть план, который нужно делать.

Но пора выйти из тени. Работа (настоящая работа) всех проверяющих, контролирующих и «сбирающих» строится по следующей схеме: «наезд» – поиск нарушений – определение «стоимости выполненных работ» – выставление счета. При своевременной оплате производится откат транзакции, в противном случае дело передается «наверх», что соответственно увеличивает цену решения проблемы. Если ни на одном из уровней договориться не удалось, на подмогу приходят судебные и прочие механизмы, и в конце концов из статистической группы «возбуждено уголовных дел — 740» вы попадаете в разряд «доведено до суда — 175». У них тоже есть план, который нужно делать.